Настройка LACP, PAgP, Multiple STP

Цель этой лабораторной работы — понимание реализации и настройки EtherChannel (LACP, PAgP) и Multiple Spanning Tree (MST) в коммутаторах Cisco IOS Catalyst.

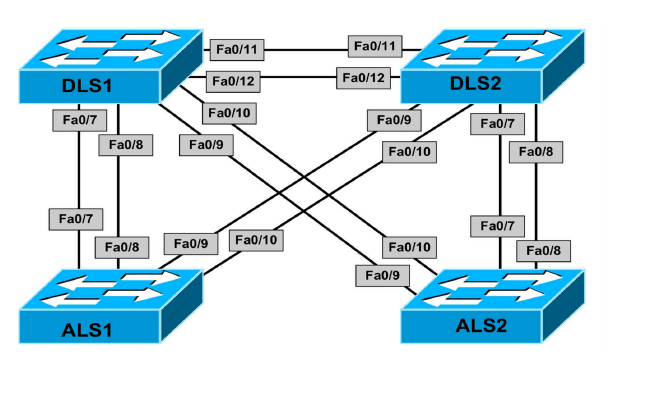

Топология лабораторной сети показана ниже:

Задание 1

Отключите VTP на всех коммутаторах. Все коммутаторы должны поддерживать настройку, изменение и удаление сетей VLAN.

Задание 2

Настройте транки EtherChannel на коммутаторах, показанных в топологии. Только коммутаторы DLS1 и DLS2 должны активно инициировать установление канала; коммутаторы ALS1 и ALS2 должны быть сконфигурированы как пассивные каналы, которые не должны активно пытаться установить соединение. Обратите внимание, что в зависимости от модели коммутатора вам, возможно, придется выбирать между инкапсуляцией ISL и dot1q вручную (как мы это делаем в решении). Etherchannel должен быть сконфигурирован следующим образом:

- Два порта между DLS1 и DLS2 принадлежат группе каналов 1 и используют mode on

- Два порта между DLS1 и ALS1 принадлежат группе каналов 2 и используют LACP.

- Два порта между DLS1 и ALS2 принадлежат группе каналов 3 и используют PAgP.

- Два порта между DLS2 и ALS1 принадлежат группе каналов 4 и используют LACP.

- Два порта между DLS2 и ALS2 принадлежат группе каналов 5 и используют PAgP.

Задание 3

Следуя настройке EtherChannel, защитите коммутируемую сеть от любых неправильных конфигураций в будущем, обеспечив автоматическое отключение неправильно настроенных каналов EtherChannel. Кроме того, настройте коммутаторы для автоматического включения каналов EtherChannels, которые были отключены из-за неправильной конфигурации через 10 минут.

Задание 4

Настройте VLAN 100, 200, 300, 400, 500, 600, 700 и 800 на всех коммутаторах. Используйте имена VLAN по умолчанию или укажите свои собственные имена, если хотите.

Задание 5

Выбрав собственное имя и номер версии, настройте Multiple STP следующим образом:

- VLAN 100 и 200 будут сопоставлены с MST Instance# 1: коммутатор DLS1 должен быть корневым.

- Сети VLAN 300 и 400 будут сопоставлены с MST Instance # 2: коммутатор DLS2 должен быть корневым.

- Сети VLAN 500 и 600 будут сопоставлены с MST Instance # 3: коммутатор ALS1 должен быть корневым.

- VLAN 700 и 800 будут сопоставлены с MST Instance # 4: коммутатор ALS2 должен быть корневым.

Задание 6

Настройте связующее дерево так, чтобы значения стоимости интерфейса отображались в версии 802.1t (long).

Решение:

Задание 1

DLS1(config)#vtp mode transparent

Перевод устройства в режим VTP TRANSPARENT

DLS2(config)#vtp mode transparent

Перевод устройства в режим VTP TRANSPARENT

ALS1(config)#vtp mode transparent

Перевод устройства в режим VTP TRANSPARENT

ALS2(config)#vtp mode transparent

Перевод устройства в режим VTP TRANSPARENT

Задание 2

DLS1(config)#interface range fa 0/11 — 12

DLS1(config-if-range)#switchport

DLS1(config-if-range)#switchport mode trunk

DLS1(config-if-range)#switchport trunk encapsulation dot1q

DLS1(config-if-range)#switchport mode trunk

DLS1(config-if-range)#channel-group 1 mode on

Создание интерфейса Port-channel 1

DLS1(config-if-range)#exit

DLS1(config)#interface range fa 0/7 — 8

DLS1(config-if-range)#switchport

DLS1(config-if-range)#switchport trunk encapsulation dot1q

DLS1(config-if-range)#switchport mode trunk

DLS1(config-if-range)#channel-group 2 mode active

Создание интерфейса Port-channel 2

DLS1(config-if-range)#exit

DLS1(config)#interface range fa 0/9 — 10

DLS1(config-if-range)#switchport

DLS1(config-if-range)#switchport trunk encapsulation dot1q

DLS1(config-if-range)#switchport mode trunk

DLS1(config-if-range)#channel-group 3 mode desirable

Создание интерфейса Port-channel 3

DLS1(config-if-range)#exit

DLS2(config)#interface range fa 0/11 — 12

DLS2(config-if-range)#switchport

DLS2(config-if-range)#switchport trunk encapsulation dot1q

DLS2(config-if-range)#switchport mode trunk

DLS2(config-if-range)#channel-group 1 mode on

Создание интерфейса Port-channel 1

DLS2(config-if-range)#exit

DLS2(config)#interface range fa 0/9 — 10

DLS2(config-if-range)#switchport

DLS2(config-if-range)#switchport trunk encapsulation dot1q

DLS2(config-if-range)#switchport mode trunk

DLS2(config-if-range)#channel-group 4 mode active

Создание интерфейса Port-channel 4

DLS2(config-if-range)#exit

DLS2(config)#interface range fa 0/7 — 8

DLS2(config-if-range)#switchport

DLS2(config-if-range)#switchport trunk encapsulation dot1q

DLS2(config-if-range)#switchport mode trunk

DLS2(config-if-range)#channel-group 5 mode desirable

Создание интерфейса Port-channel 5

DLS2(config-if-range)#exit

ALS1(config)#interface range f0/7 — 8

ALS1(config-if-range)#switchport mode trunk

ALS1(config-if-range)#channel-group 2 mode passive

Создание интерфейса Port-channel 2

ALS1(config-if-range)#exit

ALS1(config)#interface range fa 0/9 — 10

ALS1(config-if-range)#switchport mode trunk

ALS1(config-if-range)#channel-group 4 mode passive

Создание интерфейса Port-channel 4

ALS1(config-if-range)#exit

ALS2(config)#interface range f0/9 — 10

ALS2(config-if-range)#switchport mode trunk

ALS2(config-if-range)#channel-group 3 mode auto

Создание интерфейса Port-channel 3

ALS2(config-if-range)#exit

ALS2(config)#interface range f0/7 — 8

ALS2(config-if-range)#switchport mode trunk

ALS2(config-if-range)#channel-group 5 mode auto

Создание интерфейса Port-channel 5

ALS2(config-if-range)#exit

Проверьте свою конфигурацию, используя команды show etherchannel summary и show interfaces trunk

DLS1#show etherchannel summary

Flags: D — down P — bundled in port-channel

I — stand-alone s — suspended

H — Hot-standby (LACP only)

R — Layer3 S — Layer2

U — in use f — failed to allocate aggregator

M — not in use, minimum links not met

u — unsuitable for bundling

w — waiting to be aggregated

d — default port

Number of channel-groups in use: 3

Number of aggregators: 3

Group Port-channel Protocol Ports

——+————-+————+————————————————

1 Po1(SD) — Fa0/11(D) Fa0/12(D)

2 Po2(SU) LACP Fa0/7(P) Fa0/8(P)

3 Po3(SU) PAgP Fa0/9(P) Fa0/10(P)

DLS1#show interfaces trunk

Port Mode Encapsulation Status Native vlan

Po2 on 802.1q trunking 1

Po3 on 802.1q trunking 1

DLS2#show etherchannel summary

Flags: D — down P — bundled in port-channel

I — stand-alone s — suspended

H — Hot-standby (LACP only)

R — Layer3 S — Layer2

U — in use f — failed to allocate aggregator

M — not in use, minimum links not met

u — unsuitable for bundling

w — waiting to be aggregated

d — default port

Number of channel-groups in use: 3

Number of aggregators: 3

Group Port-channel Protocol Ports

——+————-+————+————————————————

1 Po1(SD) — Fa0/11(D) Fa0/12(D)

4 Po4(SU) LACP Fa0/9(P) Fa0/10(P)

5 Po5(SU) PAgP Fa0/7(P) Fa0/8(P)

DLS2#show interfaces trunk

Port Mode Encapsulation Status Native vlan

Po4 on 802.1q trunking 1

Po5 on 802.1q trunking 1

ALS1#show etherchannel summary

Flags: D — down P — in port-channel

I — stand-alone s — suspended

H — Hot-standby (LACP only)

R — Layer3 S — Layer2

u — unsuitable for bundling

U — in use f — failed to allocate aggregator

d — default port

Number of channel-groups in use: 2

Number of aggregators: 2

Group Port-channel Protocol Ports

——+————-+————+————————————————

2 Po2(SU) LACP Fa0/7(Pd) Fa0/8(P)

4 Po4(SU) LACP Fa0/9(Pd) Fa0/10(P)

ALS1#show interfaces trunk

Port Mode Encapsulation Status Native vlan

Po2 on 802.1q trunking 1

Po4 on 802.1q trunking 1

ALS2#show etherchannel summary

Flags: D — down P — in port-channel

I — stand-alone s — suspended

H — Hot-standby (LACP only)

R — Layer3 S — Layer2

u — unsuitable for bundling

U — in use f — failed to allocate aggregator

d — default port

Number of channel-groups in use: 2

Number of aggregators: 2

Group Port-channel Protocol Ports

——+————-+————+————————————————

3 Po3(SU) PAgP Fa0/9(P) Fa0/10(Pd)

5 Po5(SU) PAgP Fa0/7(P) Fa0/8(Pd)

ALS2#show interfaces trunk

Port Mode Encapsulation Status Native vlan

Po3 on 802.1q trunking 1

Po5 on 802.1q trunking 1

Задание 3

Это задание требует настройки функции защиты EtherChannel. Эта функция переводит порт (ы) в состояние с err-disabled, если конфигурации EtherChannel не совпадают, например параметры EtherChannel не совпадают, что может привести к возникновению петель в сети.

Вторая часть этого задания требует настройки функции восстановления после сбоя при неправильной настройке EtherChannel. Таймер функции должен быть установлен на 600 секунд (10 минут).

DLS1(config)#spanning-tree etherchannel guard misconfig

DLS1(config)#errdisable recovery cause channel-misconfig

DLS1(config)#errdisable recovery interval 600

DLS2(config)#spanning-tree etherchannel guard misconfig

DLS2(config)#errdisable recovery cause channel-misconfig

DLS2(config)#errdisable recovery interval 600

ALS1(config)#spanning-tree etherchannel guard misconfig

ALS1(config)#errdisable recovery cause channel-misconfig

ALS1(config)#errdisable recovery interval 600

ALS2(config)#spanning-tree etherchannel guard misconfig

ALS2(config)#errdisable recovery cause channel-misconfig

ALS2(config)#errdisable recovery interval 600

Вы можете использовать команду show spanning-tree summary, чтобы убедиться, что функция защиты EtherChannel включена. Вы можете использовать команду show errdisable recovery для проверки настроенных параметров функции восстановления после отключения из-за ошибки:

DLS1#show spanning-tree summary

Switch is in pvst mode

Root bridge for: none

Extended system ID is enabled

Portfast Default is disabled

PortFast BPDU Guard Default is disabled

Portfast BPDU Filter Default is disabled

Loopguard Default is disabled

EtherChannel misconfig guard is enabled

UplinkFast is disabled

BackboneFast is disabled

Configured Pathcost method used is short

DLS1#show errdisable recovery

ErrDisable Reason Timer Status

—————— —————

arp-inspection Disabled

bpduguard Disabled

channel-misconfig Enabled

dhcp-rate-limit Disabled

dtp-flap Disabled

gbic-invalid Disabled

l2ptguard Disabled

link-flap Disabled

mac-limit Disabled

link-monitor-fail Disabled

loopback Disabled

oam-remote-failur Disabled

pagp-flap Disabled

port-mode-failure Disabled

psecure-violation Disabled

security-violatio Disabled

sfp-config-mismat Disabled

storm-control Disabled

udld Disabled

unicast-flood Disabled

vmps Disabled

Timer interval: 600 seconds

Interfaces that will be enabled at the next timeout:

Задание 4

DLS1(config)#vlan 100

DLS1(config-vlan)#exit

DLS1(config)#vlan 200

DLS1(config-vlan)#exit

DLS1(config)#vlan 300

DLS1(config-vlan)#exit

DLS1(config)#vlan 400

DLS1(config-vlan)#exit

DLS1(config)#vlan 500

DLS1(config-vlan)#exit

DLS1(config)#vlan 600

DLS1(config-vlan)#exit

DLS1(config)#vlan 700

DLS1(config-vlan)#exit

DLS1(config)#vlan 800

DLS1(config-vlan)#exit

DLS2(config)#vlan 100

DLS2(config-vlan)#exit

DLS2(config)#vlan 200

DLS2(config-vlan)#exit

DLS2(config)#vlan 300

DLS2(config-vlan)#exit

DLS2(config)#vlan 400

DLS2(config-vlan)#exit

DLS2(config)#vlan 500

DLS2(config-vlan)#exit

DLS2(config)#vlan 600

DLS2(config-vlan)#exit

DLS2(config)#vlan 700

DLS2(config-vlan)#exit

DLS2(config)#vlan 800

DLS2(config-vlan)#exit

ALS1(config)#vlan 100

ALS1(config-vlan)#exit

ALS1(config)#vlan 200

ALS1(config-vlan)#exit

ALS1(config)#vlan 300

ALS1(config-vlan)#exit

ALS1(config)#vlan 400

ALS1(config-vlan)#exit

ALS1(config)#vlan 500

ALS1(config-vlan)#exit

ALS1(config)#vlan 600

ALS1(config-vlan)#exit

ALS1(config)#vlan 700

ALS1(config-vlan)#exit

ALS1(config)#vlan 800

ALS1(config-vlan)#exit

ALS2(config)#vlan 100

ALS2(config-vlan)#exit

ALS2(config)#vlan 200

ALS2(config-vlan)#exit

ALS2(config)#vlan 300

ALS2(config-vlan)#exit

ALS2(config)#vlan 400

ALS2(config-vlan)#exit

ALS2(config)#vlan 500

ALS2(config-vlan)#exit

ALS2(config)#vlan 600

ALS2(config-vlan)#exit

ALS2(config)#vlan 700

ALS2(config-vlan)#exit

ALS2(config)#vlan 800

ALS2(config-vlan)#exit

Задание 5

DLS1(config)#spanning-tree mst configuration

DLS1(config-mst)#name CCNP

DLS1(config-mst)#revision 0

DLS1(config-mst)#instance 1 vlan 100, 200

DLS1(config-mst)#instance 2 vlan 300, 400

DLS1(config-mst)#instance 3 vlan 500, 600

DLS1(config-mst)#instance 4 vlan 700, 800

DLS1(config-mst)#show current

Current MST configuration

Name [CCNP]

Revision 0 Instances configured 5

Instance Vlans mapped

——— —————————————————————-

0 1-99,101-199,201-299,301-399,401-499,501-599,601-699,701-799

801-4094

1 100,200

2 300,400

3 500,600

4 700,800

—————————————————————————

DLS1(config-mst)#exit

DLS1(config)#spanning-tree mst 1 priority 0

DLS1(config)#spanning-tree mode mst

DLS2(config)#spanning-tree mst configuration

DLS2(config-mst)#name CCNP

DLS2(config-mst)#revision 0

DLS2(config-mst)#instance 1 vlan 100, 200

DLS2(config-mst)#instance 2 vlan 300, 400

DLS2(config-mst)#instance 3 vlan 500, 600

DLS2(config-mst)#instance 4 vlan 700, 800

DLS2(config-mst)#show current

Current MST configuration

Name [CCNP]

Revision 0 Instances configured 5

Instance Vlans mapped

——— —————————————————————-

0 1-99,101-199,201-299,301-399,401-499,501-599,601-699,701-799

801-4094

1 100,200

2 300,400

3 500,600

4 700,800

—————————————————————————

DLS2(config-mst)#exit

DLS2(config)#spanning-tree mst 2 priority 0

DLS2(config)#spanning-tree mode mst

ALS1(config)#spanning-tree mst configuration

ALS1(config-mst)#name CCNP

ALS1(config-mst)#revision 0

ALS1(config-mst)#instance 1 vlan 100, 200

ALS1(config-mst)#instance 2 vlan 300, 400

ALS1(config-mst)#instance 3 vlan 500, 600

ALS1(config-mst)#instance 4 vlan 700, 800

ALS1(config-mst)#show current

Current MST configuration

Name [CCNP]

Revision 0 Instances configured 5

Instance Vlans mapped

——— —————————————————————-

0 1-99,101-199,201-299,301-399,401-499,501-599,601-699,701-799

801-4094

1 100,200

2 300,400

3 500,600

4 700,800

—————————————————————————

ALS1(config-mst)#exit

ALS1(config)#spanning-tree mst 3 priority 0

ALS1(config)#spanning-tree mode mst

ALS2(config)#spanning-tree mst configuration

ALS2(config-mst)#name CCNP

ALS2(config-mst)#revision 0

ALS2(config-mst)#instance 1 vlan 100, 200

ALS2(config-mst)#instance 2 vlan 300, 400

ALS2(config-mst)#instance 3 vlan 500, 600

ALS2(config-mst)#instance 4 vlan 700, 800

ALS2(config-mst)#show current

Current MST configuration

Name [CCNP]

Revision 0 Instances configured 5

Instance Vlans mapped

——— —————————————————————-

0 1-99,101-199,201-299,301-399,401-499,501-599,601-699,701-799

801-4094

1 100,200

2 300,400

3 500,600

4 700,800

—————————————————————————

ALS2(config-mst)#exit

ALS2(config)#spanning-tree mst 4 priority 0

ALS2(config)#spanning-tree mode mst

Следуя этой конфигурации, используйте команду show spanning-tree mst для проверки MST:

DLS1#show spanning-tree mst 1

##### MST1 vlans mapped: 100,200

Bridge address 000f.2303.2d80 priority 1 (0 sysid 1)

Root this switch for MST1

Interface Role Sts Cost Prio.Nbr Type

—————- —- — ——— ——— —————-

Po1 Desg FWD 100000 128.68 P2p

Po2 Desg FWD 100000 128.69 P2p Pre-STD-Rx

Po3 Desg FWD 100000 128.70 P2p Pre-STD-Rx

DLS1#show spanning-tree mst 2

##### MST2 vlans mapped: 300,400

Bridge address 000f.2303.2d80 priority 32770 (32768 sysid 2)

Root address 000b.fd67.6500 priority 2 (0 sysid 2)

port Po1 cost 100000 rem hops 19

Interface Role Sts Cost Prio.Nbr Type

—————- —- — ——— ——— —————-

Po1 Root FWD 100000 128.68 P2p

Po2 Altn BLK 100000 128.69 P2p Pre-STD-Rx

Po3 Altn BLK 100000 128.70 P2p Pre-STD-Rx

DLS1#show spanning-tree mst 3

##### MST3 vlans mapped: 500,600

Bridge address 000f.2303.2d80 priority 32771 (32768 sysid 3)

Root address 0007.8432.dd00 priority 3 (0 sysid 3)

port Po2 cost 100000 rem hops 19

Interface Role Sts Cost Prio.Nbr Type

—————- —- — ——— ——— —————-

Po1 Altn BLK 100000 128.68 P2p

Po2 Root FWD 100000 128.69 P2p Pre-STD-Rx

Po3 Desg FWD 100000 128.70 P2p Pre-STD-Rx

DLS1#show spanning-tree mst 4

##### MST4 vlans mapped: 700,800

Bridge address 000f.2303.2d80 priority 32772 (32768 sysid 4)

Root address 0009.b79f.7d80 priority 4 (0 sysid 4)

port Po3 cost 100000 rem hops 19

Interface Role Sts Cost Prio.Nbr Type

—————- —- — ——— ——— —————-

Po1 Altn BLK 100000 128.68 P2p

Po2 Desg LRN 100000 128.69 P2p Pre-STD-Rx

Po3 Root FWD 100000 128.70 P2p Pre-STD-Rx

Задание 6

По умолчанию спецификация 802.1D назначает 16-битные (короткие) значения стоимости порта по умолчанию для каждого порта в зависимости от пропускной способности. Стандарт 802.1t назначает 32-битные (длинные) значения стоимости порта по умолчанию каждому порту, используя формулу, основанную на пропускной способности порта. Формула для получения стоимости 32-битного порта по умолчанию состоит в том, чтобы разделить полосу пропускания порта на 200000000. Для выполнения этой задачи вам необходимо изменить метод расчета стоимости 802.1D по умолчанию следующим образом:

DLS1(config)#spanning-tree pathcost method long

DLS2(config)#spanning-tree pathcost method long

ALS1(config)#spanning-tree pathcost method long

ALS2(config)#spanning-tree pathcost method long

Проверьте метод текущей стоимости с помощью команды show spanning-tree pathcost method

DLS1#show spanning-tree pathcost method

Spanning tree default pathcost method used is long

DLS1(config)#spanning-tree pathcost method long